系统中的较薄弱的部分很容易受到攻击,这也迫使人们寻求系统安全性设计方案。虽然在很大程度上赖于软件网络安全手段,但硬件的方案则具有更强大的独特保护措施,并以低成本提高信任度。那么,高性价比硅解决方案的出现使设计者强化设计,这样就大大降低了非法侵入嵌入式装置、外设及系统风险,从而对整体成本的影响也是微乎其微。

我们假设这样一个场景:凭借最先进的无线起搏器提供稳定的脉冲流,确保心肌收缩同步,心脏病人能够在家中安逸的休息。他并不知道,一队投机黑客已经误打误撞地闯入其起搏器系统的IP地址,并在其中安装了各种渗透工具。起搏器保护安全后台,击败每次攻击,保持既定信号的供应,直到黑客知难而退、继续寻求比较容易攻击的目标。而病人仍在安宁的休息,并未意识到这些攻击的存在。

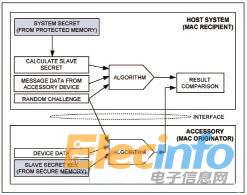

图1 有效的质询——响应安全认证方案根据随机质询建立有效响应,验证配件身份的有效性。

尽管这是一个虚拟场景,但很好地说明了现实生活中的潜在危险。实际上,FDA最近关于医疗器械漏洞的警告已经引起人们对受信任系统的极大关注,该系统能够为所有联网医疗装置提供安全基础。据报道,当前的汽车电子控制系统,甚至是无线交通管理系统存在类似的薄弱环节,这些对健康、安全性相对敏感的系统很容易受到攻击。不可思议的是,与这些健康和安全系统遭受攻击后所造成的有形或无形损失相比,在设计中增加一级合理的可靠、安全保护的成本几乎可以忽略不计。

数十年来,信任系统协议——无论是计算机系统,还是楼宇系统——都依赖于分层的资源保护,仅仅限制授权用户、软件过程或其它硬件装置的访问。受保护的资源需要对请求实体的身份进行安全认证或验证,才允许访问。

虽然用于设备接入保护的安全认证方法取决于多种安全认证要素,包括门禁卡、登录密码以及生物信息检测,传统的安全认证技术已经落后于对个人计算机系统及设备访问安全性的需求。即使现在,计算机系统的安全性也在很大程度上依赖于简单的ID和密码,而ID和密码容易被破解,使系统暴露于病毒之下,并且更加狡猾的病毒软件能够在一定时间周期内快速入侵并窃取所谓安全的资产。

实际上,在对厂商的警告中,FDA把薄弱的密码保护认定为系统安全的关键:“不受控制的密码分发、禁用密码,用于访问私有设备(及管理员、技术和维护人员)的软件采用固定密码。”

实际上,涉及任何健康和安全的设备都要求部署比传统ID和密码可靠得多的安全认证方法;对于传统方法,用户非常熟悉,当然,黑客也非常熟悉。